Un test de puertos es un procedimiento de seguridad fundamental para identificar qué "puertas" de tu red están abiertas a internet y podrían ser explotadas por un atacante. Realizarlo correctamente es el primer paso para reducir tu superficie de ataque y evitar brechas de seguridad. Esta guía te enseñará cómo hacerlo, usando ejemplos reales y herramientas profesionales, para que puedas proteger tus sistemas de forma efectiva.

Por qué un test de puertos es tu primera línea de defensa

Piensa en los puertos de tu red como las puertas y ventanas de tu oficina. Algunas deben estar abiertas para los clientes (tu web, puerto 443), pero otras, como una puerta de servicio olvidada o una ventana del almacén sin cerrar, son un riesgo inaceptable. Un puerto de red abierto e innecesario es exactamente eso: una invitación para que entre quien no debe.

Realizar un test de puertos te da un mapa claro de todos los puntos de acceso a tus sistemas, permitiéndote tomar el control antes de que lo haga un ciberdelincuente.

Caso práctico: El puerto RDP abierto que casi cuesta un secuestro de datos

Un e-commerce nos contactó para una auditoría de seguridad preventiva. Su negocio dependía al 100% de su plataforma online, y aunque nunca habían sufrido un incidente grave, querían asegurarse de que sus defensas eran sólidas.

1. Resumen del caso: El hallazgo crítico

Durante la fase de reconocimiento, nuestro escaneo de puertos externo reveló un hallazgo alarmante: el puerto 3389 (RDP – Escritorio Remoto) estaba abierto y accesible desde cualquier IP en internet en uno de sus servidores principales. El equipo de TI local ni siquiera era consciente; probablemente fue una configuración temporal para un mantenimiento que alguien olvidó revertir.

2. Análisis técnico: Cómo se podría haber explotado

Un puerto RDP expuesto es un objetivo prioritario para los atacantes de ransomware. El vector de ataque habría sido simple pero devastador:

- Fuerza bruta o Password Spraying: El atacante usaría herramientas automatizadas para probar miles de combinaciones de usuario/contraseña contra el puerto 3389.

- Explotación de vulnerabilidades: Si el servicio RDP no estaba actualizado (como en el caso de la vulnerabilidad BlueKeep), un atacante podría haber conseguido acceso sin ni siquiera necesitar credenciales.

- Movimiento lateral: Una vez dentro del servidor, el atacante podría usarlo como cabeza de puente para moverse por la red interna, escalar privilegios y finalmente desplegar el ransomware en sistemas críticos, paralizando el negocio por completo.

3. Remediación inmediata: Cerrando la puerta

La solución fue tan rápida como crítica:

- Bloqueo inmediato en el firewall: Se creó una regla en el firewall perimetral para denegar todo el tráfico entrante hacia el puerto 3389 en ese servidor.

- Acceso seguro vía VPN: Para futuras tareas de mantenimiento, se configuró el acceso a través de una VPN segura, asegurando que solo personal autorizado y conectado a la red privada virtual pudiera acceder al RDP.

- Auditoría de credenciales: Se forzó un cambio de contraseñas para todas las cuentas con permisos de administrador en el servidor.

4. Prevención: Controles para evitar la repetición

Para evitar que esto volviera a ocurrir, implementamos una serie de controles:

- Escaneos de puertos programados: Se configuró un escaneo semanal automatizado con Nmap para alertar sobre cualquier nuevo puerto abierto en la infraestructura expuesta.

- Política de firewall restrictiva (deny-all): Se reforzó la política del firewall para bloquear todo por defecto y solo permitir explícitamente los puertos y servicios necesarios para el negocio.

- Gestión de la configuración: Se implementó un proceso de revisión para cualquier cambio en la configuración de red, evitando "olvidos" como el que originó el problema.

5. Resultados y lecciones aprendidas

Cerrar ese puerto llevó menos de cinco minutos. El coste de recuperarse de un ataque de ransomware habría supuesto decenas de miles de euros, pérdida de reputación y semanas de inactividad. La lección fue clara: la seguridad proactiva no es un coste, es una inversión. Un simple test de puertos, integrado en una rutina de seguridad, evitó un desastre. Este procedimiento es un pilar en cualquier análisis de vulnerabilidades completo.

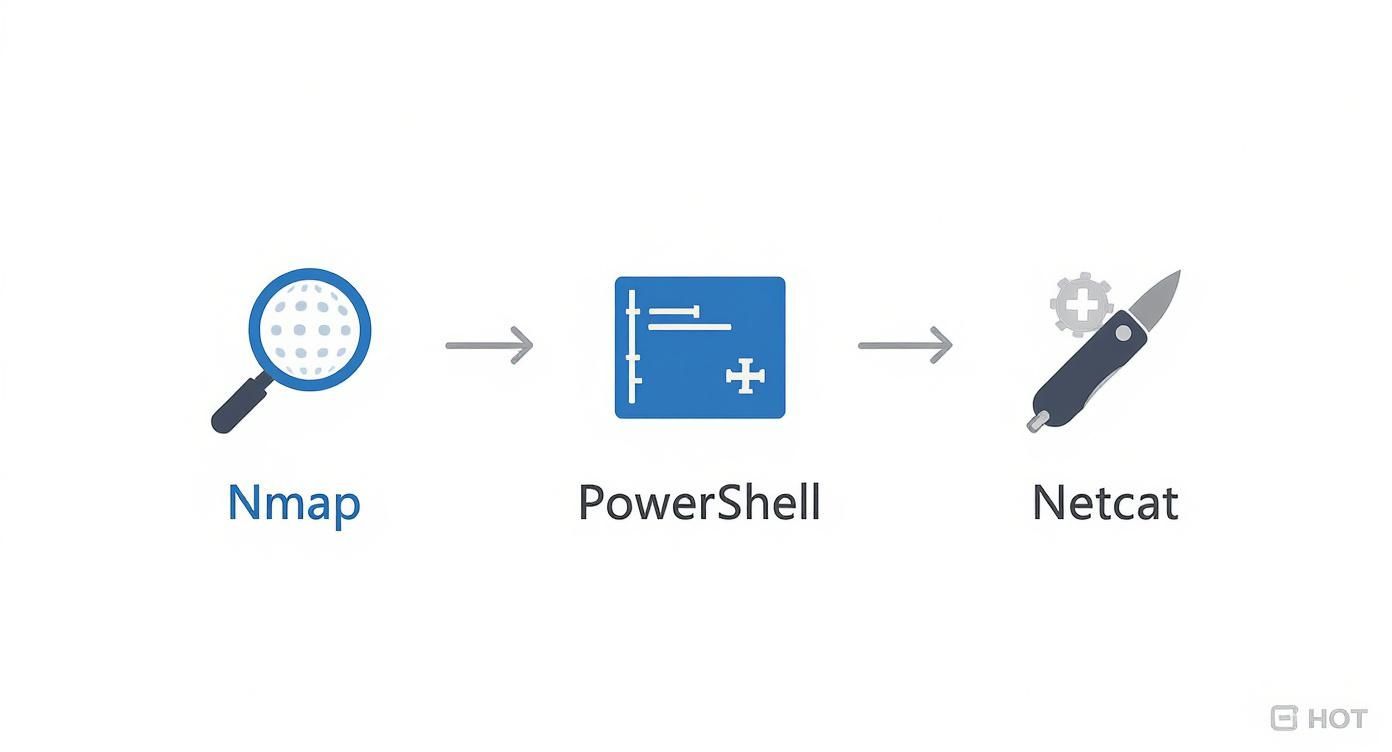

Eligiendo la herramienta adecuada para el trabajo

Para hacer un test de puertos necesitas la herramienta correcta. No todas sirven para lo mismo, y elegir la adecuada te ahorrará tiempo y te dará resultados más precisos.

Vamos a ver las tres herramientas clave en el arsenal de cualquier profesional de la ciberseguridad.

Nmap: el estándar de oro indiscutible

Nmap (Network Mapper) es la herramienta de código abierto por excelencia. Es potente, versátil y funciona en cualquier sistema operativo. Te permite desde un escaneo rápido hasta análisis profundos que identifican servicios, versiones de software y vulnerabilidades conocidas. Es la opción preferida para auditorías de seguridad completas.

Puedes descargarla y acceder a su extensa documentación en Nmap.

Test-NetConnection para los que viven en Windows

Si trabajas en entornos Windows y necesitas una comprobación rápida sin instalar nada, Test-NetConnection es tu solución. Este comando de PowerShell es perfecto para saber si un puerto específico está abierto en un servidor.

# Comando para verificar si el puerto 443 (HTTPS) está abierto en un servidor

Test-NetConnection -ComputerName tu-servidor.com -Port 443

En segundos te dirá si la conexión TCP funciona. Rápido, simple y nativo.

Netcat: la navaja suiza de la red

Netcat (nc) es una herramienta de línea de comandos más simple que Nmap, pero muy eficaz para verificaciones manuales. Es ideal para interactuar directamente con un puerto y entender cómo responde un servicio.

# Comando para escanear rápidamente el puerto 80 (HTTP)

nc -zv tu-servidor.com 80

La opción -z le dice que solo escanee sin enviar datos, y -v ofrece una salida detallada (verbose).

Un buen profesional usa la herramienta adecuada para cada tarea: Nmap para auditorías profundas, Test-NetConnection para comprobaciones rápidas en Windows y Netcat para interacción manual.

Tu primer escaneo de puertos con Nmap: Paso a paso

Lanzar tu primer test de puertos con Nmap es más fácil de lo que parece. Aquí te guiaré desde los comandos básicos hasta cómo interpretar los resultados.

Primero, instala Nmap desde su web oficial, nmap.org. Una vez instalado, abre una terminal o línea de comandos.

Los escaneos esenciales para empezar

No necesitas dominar cientos de opciones para obtener información valiosa. Con estos tres tipos de escaneo tienes más que suficiente:

- Escaneo SYN o "sigiloso" (

-sS): El más recomendado. Es rápido y discreto porque no completa la conexión TCP, lo que lo hace más difícil de detectar. Requiere privilegios de administrador. - Escaneo de conexión completa (

-sT): Completa la conexión TCP. Es más ruidoso y lento, pero es la alternativa si no tienes permisos de administrador. - Escaneo de servicios y versiones (

-sV): Intenta determinar la versión del software que se ejecuta en cada puerto abierto. Es crucial para identificar vulnerabilidades conocidas.

Un ejemplo práctico: identificando servicios en un servidor

Imagina que quieres auditar tu servidor web. Sabes que los puertos 80 y 443 deben estar abiertos, pero ¿hay algo más?

Lanza este comando para descubrirlo e identificar las versiones del software:

# Escanea un servidor, usando el método SYN e intentando detectar versiones de servicios

sudo nmap -sS -sV tu-servidor.com

sudo: Necesario para el escaneo-sSen Linux/macOS.-sS: Realiza el escaneo SYN.-sV: Intenta identificar la versión del servicio.

Este comando es una mina de oro. No solo te dirá qué puertos están abiertos, sino también qué software hay detrás (ej. "Apache httpd 2.4.41" o "OpenSSH 8.2p1"). Esta información es lo que busca un atacante para encontrar vulnerabilidades.

El resultado podría sorprenderte. Además de los puertos 80 y 443, podrías encontrar:

- Puerto 22 (SSH): Para administración remota. ¿Necesita estar abierto a todo internet?

- Puerto 3306 (MySQL): Acceso a la base de datos. Exponerlo a internet es un riesgo altísimo.

- Puerto 21 (FTP): Un protocolo antiguo e inseguro.

Identificar estos servicios es el primer paso. Si quieres profundizar, nuestro tutorial sobre pruebas de seguridad de red es el complemento perfecto.

Cómo interpretar los resultados y pasar a la acción

Un informe de un test de puertos no sirve de nada si no se traduce en acciones concretas. Debes convertir esa información en protección real.

No todos los puertos abiertos son iguales. El puerto 443 (HTTPS) en tu servidor web es normal. El puerto 3389 (RDP) expuesto a internet es una emergencia.

Un plan de remediación en tres pasos

Sigue esta lógica de prioridades para reducir tu superficie de ataque:

- Cierra todo lo innecesario: Aplica el principio de mínimo privilegio. Si un servicio no necesita estar expuesto a internet, su puerto debe estar cerrado. ¿Necesitas acceso a MySQL (puerto 3306) desde fuera de tu red? La respuesta casi siempre es no.

- Restringe el acceso a lo esencial: Para los puertos que deben estar abiertos (como SSH en el puerto 22), limita quién puede acceder. Configura tu firewall para permitir conexiones solo desde IPs de confianza.

- Asegura y actualiza lo expuesto: Cualquier software expuesto a internet debe estar actualizado a la última versión y configurado siguiendo las mejores prácticas de hardening. Una versión antigua de OpenSSH es una vulnerabilidad esperando a ser explotada.

La gestión de puertos es un proceso continuo: evaluar la necesidad, minimizar la exposición y fortificar cada punto de entrada.

Priorizando los hallazgos más comunes

Esta matriz te ayudará a clasificar el riesgo de los puertos más habituales cuando los encuentras expuestos:

Matriz de priorización para puertos comunes

| Puerto y Servicio | Riesgo Crítico (Acción inmediata) | Riesgo Moderado (Revisar) | Plan de Mitigación Recomendado |

|---|---|---|---|

| 21 (FTP) | Abierto sin cifrar | FTPS con acceso restringido | Reemplazar por SFTP (sobre SSH) |

| 22 (SSH) | Abierto a todo internet con contraseñas | Abierto solo a IPs autorizadas | Usar autenticación por clave, deshabilitar acceso por contraseña |

| 3389 (RDP) | Abierto a todo internet | Abierto solo a IPs de confianza | Acceder siempre a través de una VPN segura |

| 3306 (MySQL) | Abierto a todo internet | Abierto solo a IPs de servidores de aplicación | No exponer nunca públicamente; acceso por túnel SSH o VPN |

Esta tabla te da un punto de partida para tomar decisiones informadas y transformar el resultado de tu test de puertos en una hoja de ruta de seguridad.

Integra el test de puertos en tu rutina de seguridad

La seguridad es un proceso continuo. Un único test de puertos es solo una foto. Tu red cambia constantemente, y cada cambio puede abrir una nueva brecha. La clave es convertir el escaneo en un hábito proactivo.

La automatización es clave para una vigilancia continua

Para integrar el escaneo de puertos en tu día a día, debes automatizarlo. Puedes usar las mismas herramientas que ya hemos visto.

- En Linux/macOS: Usa

cronpara lanzar un comando de Nmap cada semana y guardar el resultado. - En Windows: El Programador de Tareas te permite hacer lo mismo con Nmap o con un script de PowerShell.

La constancia es fundamental. Un escaneo regular y automatizado asegura que ninguna nueva exposición pase desapercibida.

Un puerto abierto inesperado es una señal de alerta. Podría ser una mala configuración, un servicio no autorizado o la actividad de un intruso. Detectarlo a tiempo lo es todo.

Configura alertas para no tener que revisar informes

El siguiente nivel es dejar de revisar informes manualmente. Puedes usar herramientas como ndiff (incluida con Nmap) para comparar escaneos y recibir una alerta por correo electrónico si se detectan diferencias, como un nuevo puerto abierto.

Esta vigilancia continua es esencial en cualquier estrategia de seguridad madura. Para llevarla más allá, considera servicios de pruebas de penetración de red, que simulan ataques reales para poner a prueba tus defensas.

Preguntas frecuentes sobre el test de puertos

Aquí tienes respuestas directas a las dudas más comunes para que puedas escanear con confianza.

¿Es legal hacer un test de puertos?

Sí, es 100% legal cuando lo haces sobre redes y sistemas de tu propiedad o con autorización explícita. Escanear sistemas de terceros sin permiso es ilegal y se considera un ciberataque.

¿Cada cuánto debería escanear mis puertos?

Para sistemas críticos expuestos a internet, un escaneo semanal es lo mínimo recomendable. Para redes internas, uno mensual o trimestral puede ser suficiente. Lo ideal es automatizar el proceso para una vigilancia constante.

En el resultado aparece un puerto como "filtrado", ¿qué significa?

Un puerto "filtrado" (filtered) significa que un dispositivo, como un firewall, está bloqueando los paquetes de Nmap. La herramienta no puede determinar si el puerto está abierto o cerrado. Desde la perspectiva de un atacante, esto es bueno, ya que indica que tus defensas están funcionando y dificultando el reconocimiento.

¿Un test de puertos podría tumbar mi servidor?

El riesgo es extremadamente bajo con escaneos estándar como el SYN scan (-sS), que tienen un impacto casi nulo. Sin embargo, escaneos muy agresivos contra sistemas antiguos o con pocos recursos podrían, en casos raros, causar inestabilidad. Es una buena práctica avisar al equipo técnico antes de escanear activos críticos.

Un test de puertos proactivo es tu mejor defensa contra ataques oportunistas. En DragonSec te ayudamos a automatizar la detección de puertos abiertos y otras vulnerabilidades para que tengas la visibilidad que necesitas y puedas proteger tu negocio de forma continua.

Solicita un análisis de puertos gratuito y descubre tu verdadera superficie de ataque. Descubre cómo podemos fortalecer tu seguridad en dragonsec.io/es.