Los puertos abiertos online son necesarios para que tus servicios se comuniquen con Internet, pero un puerto mal gestionado es una de las vulnerabilidades más críticas y una puerta de entrada directa para ciberataques. Esta guía te enseñará, con un caso práctico, a identificar los puertos expuestos, analizar el riesgo real que suponen y aplicar soluciones accionables para cerrar estas brechas de seguridad antes de que un atacante las explote.

Resumen del Caso: El Descuido que Llevó al Desastre

Imagina una pyme que gestiona su propia infraestructura en la nube. Un desarrollador, para una tarea de mantenimiento urgente, abre temporalmente el puerto 3389 (RDP – Remote Desktop Protocol) para acceder remotamente a un servidor Windows crítico que aloja la base de datos de clientes y el sistema de facturación. Una vez terminada la tarea, olvida cerrar el puerto.

Semanas después, la empresa sufre un ataque de ransomware. Los atacantes han bloqueado el acceso a todos los datos críticos y exigen un rescate considerable. El negocio queda completamente paralizado.

Análisis Técnico Paso a Paso: ¿Cómo Ocurrió el Ataque?

El ataque se desarrolló siguiendo una cadena de explotación clásica, aprovechando un único punto débil: el puerto RDP olvidado.

- Reconocimiento (Scanning): El atacante utilizó herramientas automatizadas para escanear rangos de direcciones IP en busca de puertos abiertos online. Rápidamente, su escáner detectó el puerto 3389 abierto en la IP del servidor de la pyme.

- Explotación Inicial (Fuerza Bruta): Al identificar el servicio RDP, el atacante lanzó un ataque de fuerza bruta. Utilizó un diccionario de contraseñas comunes y débiles contra cuentas de administrador genéricas (como "Administrator", "Admin"). Tras miles de intentos, una contraseña débil (

Password1234!) cedió, otorgándole acceso completo al servidor. - Movimiento Lateral y Escalada de Privilegios: Una vez dentro del servidor, el atacante ya tenía privilegios de administrador. No necesitó escalar más. Procedió a desactivar las soluciones de seguridad (antivirus, firewall local) e instaló herramientas para mapear la red interna. Descubrió otros servidores y recursos compartidos accesibles desde la máquina comprometida.

- Ejecución del Ransomware: Con el control total del servidor principal y acceso a otras partes de la red, el atacante desplegó el ransomware. El malware cifró sistemáticamente todos los archivos del servidor, incluyendo las bases de datos y las copias de seguridad locales que, por desgracia, estaban montadas en el mismo sistema.

Este pequeño descuido se convirtió en una brecha de seguridad gravísima, demostrando por qué los puertos abiertos son uno de los puntos de entrada clave para ciberataques.

Remediación Inmediata: Contención del Incidente

Una vez detectado el ataque, la prioridad absoluta es contener el daño y recuperar la operatividad. Las acciones inmediatas deben ser rápidas y decisivas:

- Aislar el Servidor Comprometido: La primera acción es desconectar el servidor afectado de la red para evitar que el ransomware se propague a otros sistemas. Esto se puede hacer desactivando su interfaz de red o aplicando reglas de firewall estrictas que bloqueen toda comunicación.

- Desactivar Cuentas Comprometidas: Cambiar inmediatamente todas las contraseñas de las cuentas de administrador del dominio y de los sistemas críticos. Deshabilitar la cuenta que fue utilizada para el acceso inicial.

- Identificar el Punto de Entrada: Analizar los logs de acceso y de seguridad para confirmar que el puerto 3389 fue la puerta de entrada. Cerrarlo inmediatamente a nivel de firewall de red.

- Restaurar desde un Backup Seguro: La única forma fiable de recuperarse de un ataque de ransomware es restaurar los datos desde una copia de seguridad externa y no comprometida. Esto subraya la importancia de tener backups offline o inmutables (estrategia 3-2-1).

- Comunicación con las Partes Interesadas: Informar a la dirección, al equipo legal y, si se han visto afectados datos personales, a las autoridades de protección de datos correspondientes (como la AEPD en España).

Prevención: Controles Concretos para Evitar que Vuelva a Ocurrir

"Cerrar la puerta" después del robo no es suficiente. Hay que instalar una puerta blindada y un sistema de alarma. Aquí se detallan los controles preventivos esenciales.

1. Hardening del Perímetro con Firewalls

La primera línea de defensa es un firewall bien configurado con una política de denegación por defecto. Esto significa que todo el tráfico está bloqueado, excepto los servicios explícitamente permitidos.

Snippet de configuración con UFW en Linux:

# Denegar todo el tráfico entrante por defecto

sudo ufw default deny incoming

# Permitir solo el tráfico necesario (ej. web y acceso seguro)

sudo ufw allow ssh # Puerto 22

sudo ufw allow https # Puerto 443

# Activar el firewall

sudo ufw enable

Para servicios como RDP, el acceso nunca debe estar abierto a todo Internet. Debe restringirse a IPs específicas de confianza o, idealmente, ser accesible únicamente a través de una VPN.

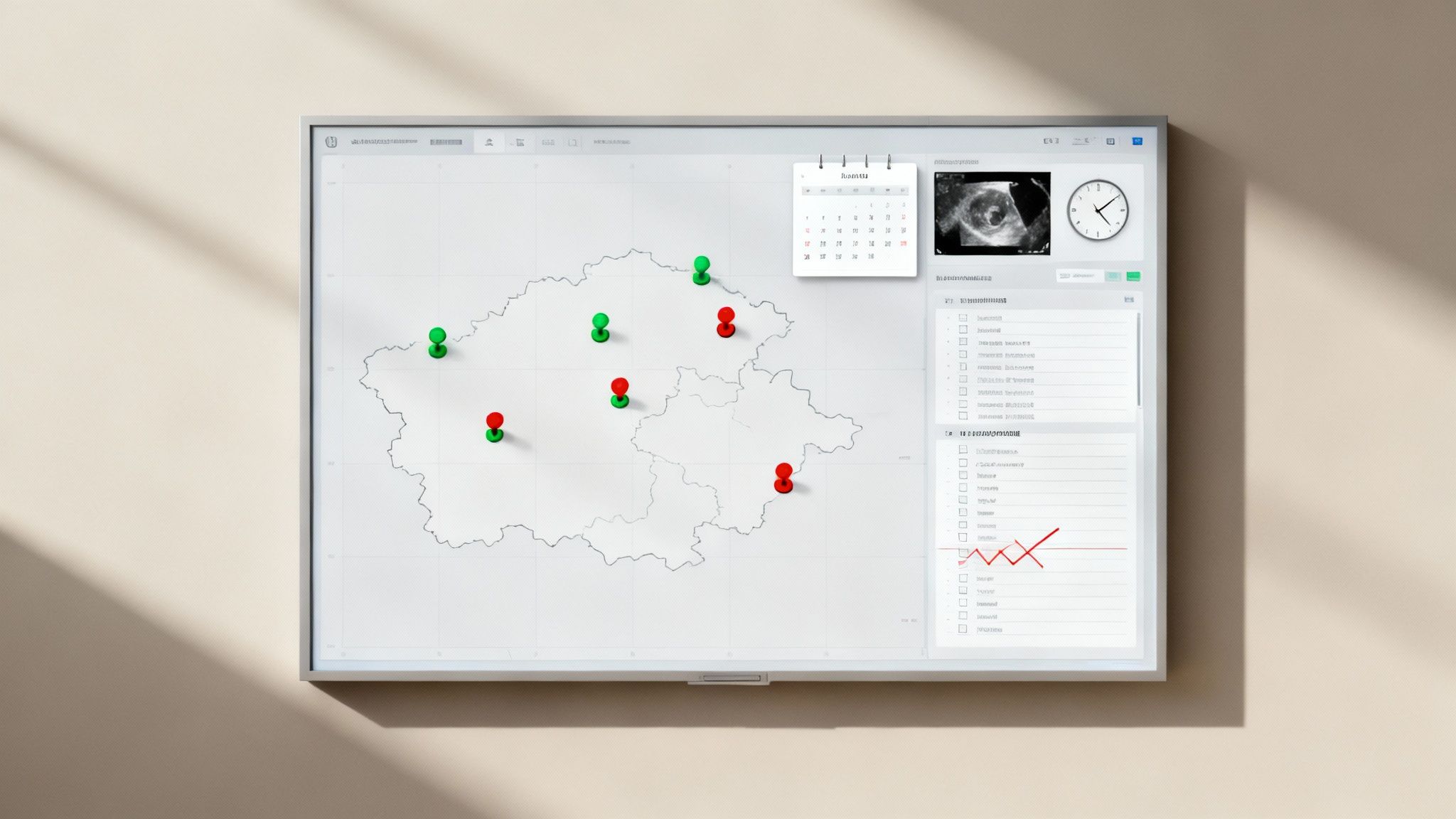

2. Escaneos de Puertos Programados

No puedes proteger lo que no ves. Es fundamental realizar escaneos de vulnerabilidades externas de forma periódica para detectar cualquier puerto abierto inesperado. Herramientas como Nmap son el estándar de la industria.

Comando útil de Nmap para un escaneo básico:

# Escanea los 1000 puertos TCP más comunes y detecta la versión del servicio

nmap -sV -T4 tu_ip_pública

La mejor práctica es automatizar estos escaneos y configurar alertas que te avisen de cualquier cambio en tu perímetro de red.

3. Implementar Autenticación Multifactor (MFA)

Si el atacante del caso práctico se hubiera encontrado con MFA en la cuenta de RDP, el ataque de fuerza bruta habría fracasado. Habilitar MFA en todos los servicios de acceso remoto (RDP, SSH, VPNs) es uno de los controles de seguridad más efectivos que existen.

4. Política de Contraseñas Robustas y Rotación de Claves

Eliminar contraseñas débiles es crucial. Implementa una política que exija contraseñas largas, complejas y que no sean reutilizadas. Además, para accesos críticos como SSH, prioriza el uso de claves criptográficas en lugar de contraseñas.

Checklist de Prevención de Puertos Abiertos (PDF Descargable)

Para facilitar la implementación de estos controles, hemos preparado una checklist detallada.

➡️ Descarga la Checklist de Seguridad de Puertos Abiertos (PDF)

Resultados y Lecciones Aprendidas

El impacto del incidente para la pyme fue devastador:

- Impacto Financiero: Días de inactividad completa, pérdida de ventas, costes de recuperación de datos y el pago del rescate (que nunca es una garantía de recuperar los archivos). El coste estimado superó los 50.000 €.

- Impacto Reputacional: Pérdida de confianza de los clientes al no poder prestar servicio y por la posible exposición de sus datos.

- Impacto Operativo: Horas incontables del equipo técnico dedicadas a la recuperación en lugar de a tareas productivas.

Lecciones Clave:

- La seguridad por oscuridad no funciona: "Nadie va a encontrar mi servidor" es una suposición falsa y peligrosa. Los atacantes usan herramientas automatizadas que escanean todo Internet.

- Un solo error es suficiente: Una configuración insegura en un solo puerto puede comprometer toda la organización.

- La prevención es más barata que la cura: El coste de implementar controles preventivos (VPN, MFA, escaneos) es una fracción del coste de recuperarse de un ciberataque. Si quieres saber cómo medir el impacto, echa un vistazo a nuestra guía sobre las 10 métricas de vulnerabilidad más importantes a medir.

La gestión de puertos abiertos online no es una tarea de "configurar y olvidar", sino un proceso continuo de vigilancia y hardening. La seguridad de tu perímetro depende de ello.

Gestionar los puertos a mano es un trabajo pesado, propenso a errores y que consume un tiempo valiosísimo. En DragonSec, automatizamos la monitorización de tu perímetro de red, avisándote en tiempo real si se abre un puerto que no debería estar ahí, para que puedas cerrarlo antes de que se convierta en un dolor de cabeza. Solicita un escaneo gratuito y descubre tu exposición real.